PT Network Attack Disccovery (PT NAD)

PT Network Attack Discovery (PT NAD) — система глубокого анализа сетевого трафика (NTA) для выявления атак на периметре и внутри сети. PT NAD знает, что происходит в сети, обнаруживает активность злоумышленников даже в зашифрованном трафике и помогает в расследованиях.

Ключевые задачи:

· Дает понимание, что происходит в сети

· Обнаруживает скрытые угрозы

· Повышает эффективность работы SOC

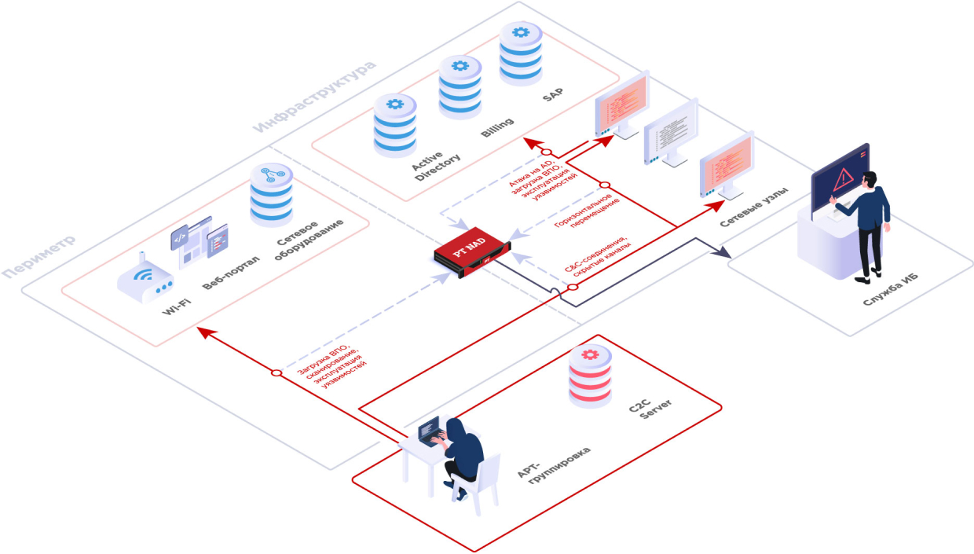

Как работает

PT NAD захватывает и разбирает сетевой трафик на периметре и в инфраструктуре. Это позволяет выявлять активность злоумышленника и на самых ранних этапах проникновения в сеть, и во время попыток закрепиться и развить атаку внутри сети.

Сценарии использования

1. Мониторинг сетевой безопасности

Нарушения регламентов ИБ наблюдаются в 94% компаний. PT NAD помогает обнаружить ошибки конфигурации и нарушения регламентов безопасности, например учетные записи в открытом виде, нешифрованные почтовые сообщения, использование утилит для удаленного доступа или инструментов для сокрытия сетевой активности.

2. Выявление атак на периметре и в инфраструктуре

Встроенные технологии машинного обучения, глубокая аналитика, собственные правила детектирования угроз, индикаторы компрометации и ретроспективный анализ позволяют детектировать атаки как на ранних стадиях, так и когда злоумышленник уже проник в инфраструктуру

3. Расследование атак

Оператор ИБ отслеживает атаки и, анализируя метаданные, делает вывод об их успешности. Специалист по расследованию восстанавливает хронологию атаки с помощью данных в PT NAD и вырабатывает компенсирующие меры.

4. Threat hunting – проактивный поиск угроз

PT NAD помогает выстроить процесс threat hunting в организации, проверять гипотезы, например о присутствии хакеров в сети, и выявлять даже скрытые угрозы, которые не обнаруживаются стандартными средствами кибербезопасности.